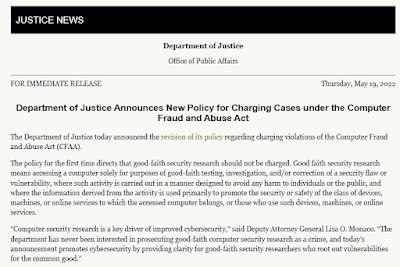

En una publicación realizada el día 19 de Mayo de 2022, el Departamento de Justicia de Estados Unidos (DoJ), explicó las política con respecto a los cargos por violaciones de la Ley de Abuso y Fraude Informático (CFAA).

De forma explícita la fiscal general Lisa O. Monaco expresa: “La investigación sobre seguridad informática es un factor clave para mejorar la seguridad cibernética”. Y en este sentido el documento manifiesta que la actual política aclara que no se busca perseguir a investigadores de seguridad informática que realicen sus actividades de "buena fe".

A su vez se desarrolla que el principio de buena fe implica que "acceder a una computadora únicamente con fines de prueba, investigación y/o corrección de buena fe de una falla o vulnerabilidad de seguridad, cuando dicha actividad se lleva a cabo de una manera diseñada para evitar cualquier daño a las personas o al público. y cuando la información derivada de la actividad se utilice principalmente para promover la seguridad de la clase de dispositivos, máquinas o servicios en línea a la que pertenece la computadora a la que se accede, o aquellos que usan dichos dispositivos, máquinas o servicios en línea."

Vale aclarar dos aspectos relevantes, el primero que "la nueva política reconoce que afirmar que se está realizando una investigación de seguridad no es un pase libre para aquellos que actúan de mala fe", y explica que "Por ejemplo, descubrir vulnerabilidades en los dispositivos para extorsionar a sus propietarios, incluso si se afirma que es una "investigación", no es de buena fe."

A su vez que la no persecución penal pública, no implica per se que particulares que se sientan damnificados no puedan realizar alguna acción civil privada por considerarse afectados por alguna actividad que le genere algún perjuicio.

A grandes rasgos el documento explica los límites respecto de lo que el departamento de EEUU considera valido o no para la persecución penal, definiendo explícitamente que no es un "free pass" (carta blanca), para que cualquier investigador realice actos ilícitos.

Cabe destacar que existen buenas prácticas para la divulgación responsable de vulnerabilidades, y el uso de las mismas podría dar fe de "buena fe", y el RFC 9116 "Un formato de archivo para ayudar en la divulgación de vulnerabilidades de seguridad" (security.txt) también puede ser de ayuda para entender el concepto de buena fe.

A su vez se destaca que según un estudio realizado por Kenna Security y el Instituto Cyentia denominado "Prioritization to Prediction Volume 6: The Attacker-Defender Divide", se concluye que una divulgación de vulnerabilidades y de códigos de explotación responsable para facilitar el trabajo de los defensores.

Se puede acceder a el anuncio de prensa y el documento completo del DoJ.

No hay comentarios:

Publicar un comentario

Compartí tu comentario, es una forma de agradecer para que se sigan publicando más entradas. Se admiten mensajes anónimos.